¿Cómo proteger tus dispositivos?

| Sitio: | Plataforma de aprendizaje KZgunea |

| Curso: | Ciberseguridad y privacidad en la red |

| Libro: | ¿Cómo proteger tus dispositivos? |

| Imprimido por: | Invitado |

| Día: | sábado, 5 de abril de 2025, 12:14 |

1. Introducción

Para evitar que el malware entre en nuestros equipos, es primordial tener un buen antivirus instalado y mantenerlo actualizado para que nos pueda proteger ante las nuevas amenazas que van saliendo a diario.

Estos programas detectan el malware y nos permiten eliminarlo de nuestro equipo. Además, analizan todos los archivos que descargamos en busca de posibles amenazas.

Actualmente, en el mercado existen numerosos antivirus gratuitos que cumplen con todas las funcionalidades que podemos necesitar para protegernos sin necesidad de adquirir licencias de pago.

En muchas ocasiones, las empresas fabricantes de estos antivirus ofrecen una licencia gratuita y otra de pago con algunas funcionalidades extra o, por el contrario, incluyen alguna pequeña publicidad para, de este modo, ganar dinero con su producto sin necesidad de cobrar directamente a las personas usuarias.

Sea de pago o gratuito, siempre debemos tener solo uno instalado en nuestro equipo para que nos proteja ante cualquier problema de seguridad.

A continuación, vamos a mostrar dos antivirus gratuitos que cumplen con todas las necesidades que podemos requerir: Avast y AVG free edition.

2. AVG Antivirus

Se trata de un antivirus gratuito que tiene también versiones de pago en caso de querer ampliar sus funcionalidades. Es multiplataforma, por lo que está disponible para todo tipo de ordenadores y dispositivos móviles.

Para descargarnos este antivirus en nuestro equipo, lo podemos hacer a través de la página web oficial de AVG y así proteger nuestro equipo sin coste alguno.

La descarga del programa es muy sencilla y solo nos llevará unos minutos. El proceso es el siguiente:

Para comenzar, pulsamos en el botón de descarga gratuita desde la página web oficial.

A continuación, sale una ventana en la que pulsamos ‘Guardar archivo’ y esperamos unos minutos hasta que la descarga se complete.

Cuando termine la descarga, pulsaremos en el archivo descargado y seguiremos los pasos de instalación. Una vez finalizado el proceso, tendremos el programa instalado en nuestro equipo.

Finalmente, cuando tengamos el programa en nuestro ordenador, tendremos que activar la licencia gratuita a través del programa que hemos instalado. Es un proceso muy sencillo en el cual, tras completar un formulario de registro, nos envían un número de licencia al correo electrónico.

Una vez activado, podemos disfrutar de la protección que nos brinda este antivirus.

3. Avast Free Edition

Avast es otro ejemplo de antivirus que tiene una versión gratuita muy completa y una versión de pago para las personas más exigentes. Es también multiplataforma, por lo que podremos instalarlo en todo tipo de equipos.

Es un antivirus con avanzadas funcionalidades: nos permite hacer distintos tipos de análisis de nuestro equipo (análisis rápido, análisis completo, análisis de medios extraíbles), medir la seguridad de nuestra red, buscar software desactualizado...

Para obtener este antivirus, accedemos a través de la página web oficial de Avast y pulsamos en ‘Descargar protección gratuita’.

A continuación, sale una ventana en la que pulsamos ‘Guardar archivo’ y esperamos unos minutos hasta que la descarga se complete.

Cuando termine la descarga, pulsaremos en el archivo descargado y seguiremos los pasos de instalación. Cuando finalice el proceso, tendremos el programa instalado en nuestro equipo.

Una vez instalado el antivirus, nos pedirá un registro en el que tenemos que rellenar un formulario con nuestros datos personales para concedernos la licencia gratuita, igual que ocurre con el AVG antivirus.

4. Herramientas de seguridad complementarias

En la actualidad, además de los antivirus, existen numerosas herramientas de seguridad que pueden darnos un extra de protección para nuestro equipo.

Las herramientas de seguridad complementarias están pensadas para reforzar la seguridad en distintas áreas de nuestro equipo, pero no debemos olvidar que no son programas para sustituir un antivirus, sino herramientas que podemos añadir para complementar nuestra seguridad.

Estas son algunas de las categorías principales:

- Copias de seguridad: sirven para gestionar y automatizar las copias de seguridad de nuestros datos.

- Privacidad y navegación: son herramientas pensadas para advertirnos de páginas que no son seguras, bloquear anuncios, aumentar la privacidad de nuestra navegación...

- Limpiadores: buscan y eliminan archivos residuales, duplicados... para facilitarnos a mantener nuestro equipo más limpio.

- Cortafuegos: para controlar y bloquear las conexiones entrantes y salientes de nuestra red.

- Cifrado de datos: nos permiten cifrar partes de nuestro equipo bajo una contraseña.

- Control parental: sirven para bloquear contenidos inadecuados y aplicaciones, y de esta manera llevar un control del uso que hacen las personas menores de la tecnología.

En la página web de la Oficina de Seguridad del Internauta, podemos encontrar numerosas herramientas gratuitas de este tipo:

Además, encontraremos consejos de seguridad y podremos suscribirnos a los avisos de seguridad para estar al día de las últimas amenazas que se van encontrando.

5. ¿Cómo proteger nuestros smartphones?

Hoy en día, la mayoría de las personas tenemos en el bolsillo un dispositivo móvil, el cual utilizamos para infinidad de cosas, por lo que debemos tener en cuenta los siguientes riesgos:

- Pérdida o robo

Los dispositivos móviles son cada vez más ligeros y pequeños, lo que hace que se pierdan más fácilmente. Además, cada vez son más caros y tienen más prestaciones, por lo que los hace ser objetivo de delincuentes.

La pérdida o robo de nuestro dispositivo no solo acarrea la pérdida económica de su valor. Con los dispositivos gestionamos información personal y de todas las personas con las que nos comunicamos: números de teléfono, fotos, vídeos, mensajes, correos electrónicos...

- Aplicaciones maliciosas

Hay aplicaciones maliciosas que pueden acceder y utilizar nuestros datos sin darnos cuenta.

- Redes wifi públicas

Las redes wifi públicas en aeropuertos, cafeterías, bibliotecas... pueden no ser seguras. Al no cifrar la información, cualquier persona con los conocimientos requeridos podría acceder y robar los datos.

En este enlace se analizan todos los riesgos de las redes wifi abiertas y se dan una serie de recomendaciones respecto a su uso: El peligro de las redes wifi abiertas

5.1. Medidas de seguridad en nuestros dispositivos

Para poder evitar sustos y disgustos, debemos aplicar ciertas medidas de seguridad. Vamos a ver algunas de las más importantes:

Utilizar un método de desbloqueo de la pantalla

Cada dispositivo puede tener sistemas de desbloqueo de pantalla diferentes. Entre los más habituales están el reconocimiento facial, un patrón, huella o pin.

Usar herramientas de seguridad

Hoy en día existen herramientas que nos permiten localizar el dispositivo, bloquearlo o incluso eliminar la información que contiene.

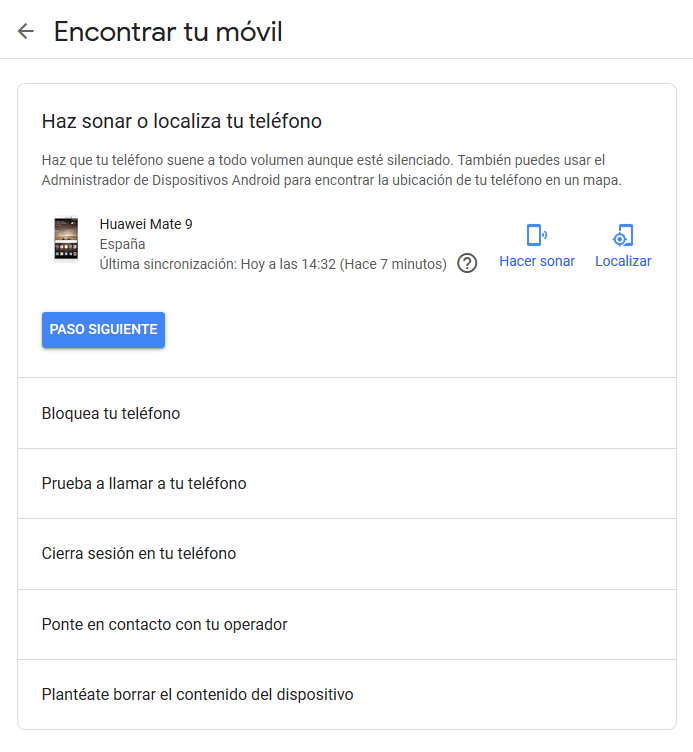

Si disponemos de un dispositivo Android, podemos utilizar la opción ‘Encontrar mi dispositivo’:

Realizar copias de seguridad

Podemos configurar nuestro dispositivo para que haga copias de seguridad.

En el caso de los dispositivos Android, se suele almacenar en la cuenta que se tenga configurada y en ella se pueden guardar desde los contactos hasta las aplicaciones o la configuración del móvil. Podemos comprobarlo en Ajustes > Sistema > Copia de seguridad (puede variar la ruta dependiendo el teléfono móvil). Una vez allí, activamos la opción de Copia de seguridad en Google.

Descargar aplicaciones de las tiendas oficiales

Hay muchas aplicaciones que, al ser instaladas, requieren permisos como el acceso a otras aplicaciones o a datos que deben ser gestionados con precaución. Por ejemplo, permiten la consulta de información del dispositivo, como los contactos almacenados, las fotos, vídeos e incluso las comunicaciones realizadas mediante llamada, correo electrónico, etc. Todo esto puede hacer que perdamos el control de la actividad sobre nuestros datos personales.

Además de descargar nuestras aplicaciones desde las tiendas oficiales (Google Play o App Store), es recomendable revisar la valoración y los comentarios de cada aplicación antes de su descarga e instalación.

Añadir una capa de seguridad extra

Utilizar una contraseña es importante, pero no va a garantizar totalmente la seguridad.

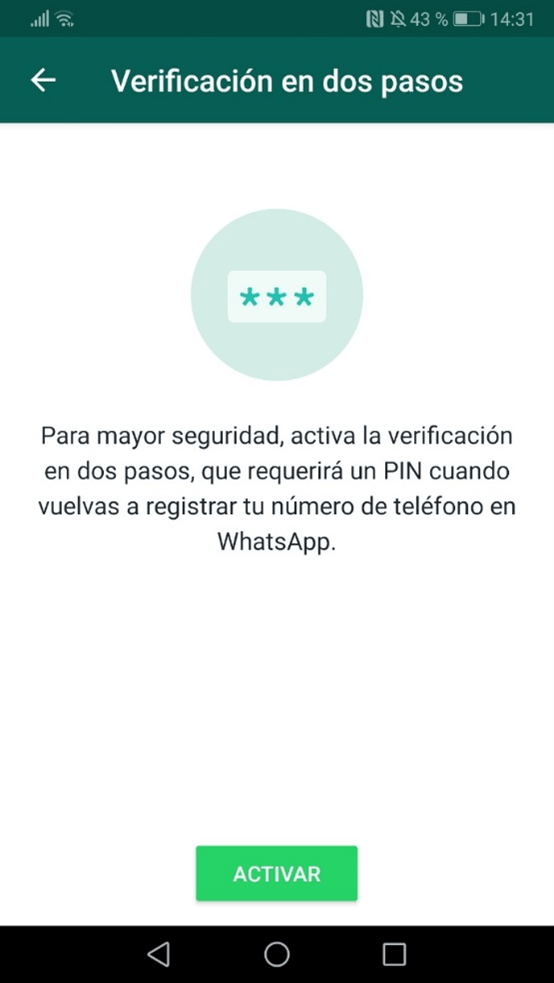

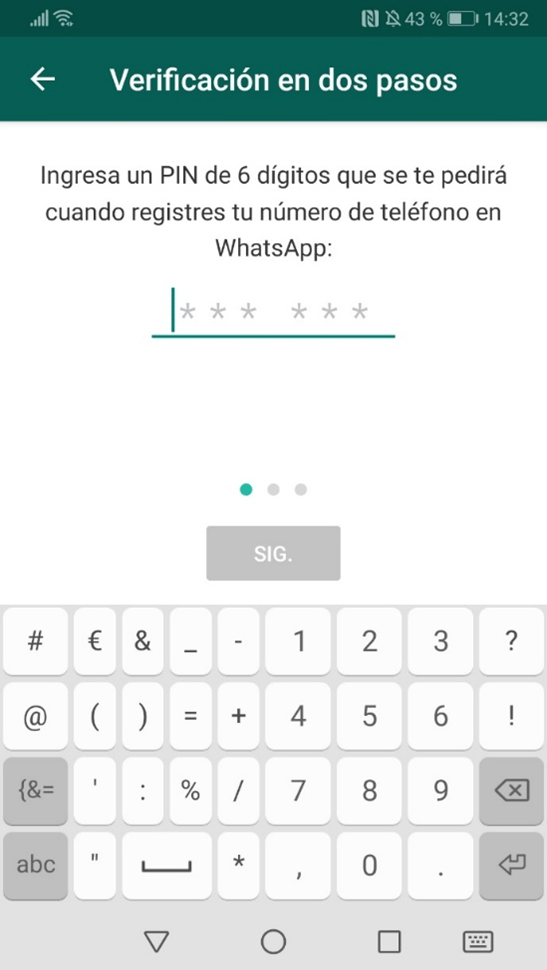

Una de las opciones para proteger nuestras cuentas es añadir una capa de seguridad extra al proceso de registro o inicio de sesión de un determinado servicio online; esto se consigue mediante la verificación en dos pasos.

La verificación en dos pasos, también conocida como doble factor de autenticación (2FA), es una medida de seguridad con la que hacemos más difícil que alguien sin autorización acceda a la cuenta personal de aquel servicio que cuente con esta funcionalidad.

Cuando activamos este tipo de verificación en un servicio web, además de utilizar la contraseña, será necesario facilitar otro código único para concluir el acceso. Este código generalmente es enviado al teléfono móvil de la persona usuaria por medio de un SMS, aunque se pueden usar otras técnicas alternativas, como aplicaciones para smartphones o llamadas telefónicas.

Fuente: Verificación en dos pasos, ¿qué es y cómo me puede ayudar? (OSI)

Accede a estos enlaces para consultar cómo realizar la verificación en dos pasos en diferentes servicios:

6. Ejercicios de repaso

Ejercicio: ¿Cómo proteger tus dispositivos?

Realiza alguno de los siguientes ejercicios sobre cómo proteger tus dispositivos:

¿Cómo proteger tu smartphone?

- ¿En la actualidad tienes algún tipo de desbloqueo en tu móvil que te permita tenerlo seguro?

- ¿Cuántos tipos de desbloqueo existen?

- ¿Son seguras las redes wifi públicas? ¿Por qué?

Medidas de seguridad en tu dispositivo

- ¿En caso de pérdida o robo de tu dispositivo Android, que función puedes utilizar para localizarlo? ¿Qué es la verificación en dos pasos o el denominado doble factor de autenticación (2FA)?